Nove Apple zakrpe ispravljaju dva bezbjednosna propusta – prvi se nalazi u framework-u Image I/O, a drugi propust otkriven je u aplikaciji digitalnog novčanika, Wallet

Apple je objavio hitne zakrpe za svoje glavne operativne sisteme: iOS, iPadOS, macOS i watchOS, kako bi onemogućio iskorišćavanje nedavno otkrivene ranjivosti u njima.

Istraživači na Citizen Lab Univeritetu u Torontu pronašli su softverski problem koji se “aktivno iskorišćavao” za preuzimanje Pegasus špijunskog softvera. Softver je razvila i prodala NSO grupa sa sjedištem u Izraelu, a često se koristi za špijuniranje uređaja disidenata, novinara i političkih protivnika.

Apple je istakao: “Obrada zlonamjerno izrađene slike može dovesti do proizvoljnog izvršavanja koda. Apple je upoznat sa izvještajem da je ovaj problem možda aktivno iskorišćen”, izvještava USA Today.

Prema dokumentima, objavljenima uz zakrpe, riječ je o propustima koji omogućavaju izvršavanje naredbi na daljinu, tj. preuzimanje kontrole nad određenim funkcijama uređaja, i to bez potrebe za korisničkom interakcijom.

Apple je već u nekoliko navrata “krpio svoje operativne sisteme, pa je u iOS čak ugradio i “Lockdown Mode” kako bi moglo da se spreči infiltriranje tog softvera na uređaje.

Dva bezbjednosna propusta

Nove zakrpe ispravljaju dva bezbjednosna propusta. Prvi se nalazi u frameworku Image I/O, odnosno u sistemu za manipulisanje fotografskim datotekama. Otkriveno je da taj sistem omogućava izvršavanje naredbi na daljinu, ako se na uređaju otvori posebno prerađena fotografija, s ugrađenim malicioznim dodatkom.

Drugi propust otkriven je u aplikaciji Wallet (digitalni novčanik), Rezultat propusta mogao je biti isti – ako se na uređaj pošalje namjenski prerađen dokument, on otvara vrata za pokretanje programskog koda na daljinu, ili instaliranje Pegasusa, koji je u stanju da načini daleko više štete.

Propuste su otkrili istraživači prošle nedjelje, pregledom iPhone-a jedne osobe, zaposlene u neimenovanoj organizaciji civilnog društva u Vašingtonu. Stručnjaci su na njemu pronašli Pegasusa, a potom uspjeli da identifikuju i način njegovog instaliranja u iOS 16.6.

Kažu da se radi o ozbiljnoj ranjivosti, jer žrtvi napada uređaj može da bude kompromitovan jednostavno, slanjem fotografije ili priloga putem poruka (WhatsAppom ili slično) ili otvaranjem zaražene datoteke kroz Safari pregledač.

Kritični propusti su katalogizovani pod brojevima CVE-2023-41064 i CVE-2023-41061 i prijavljeni su Apple-u, koji je brzo objavio zakrpe za njih.

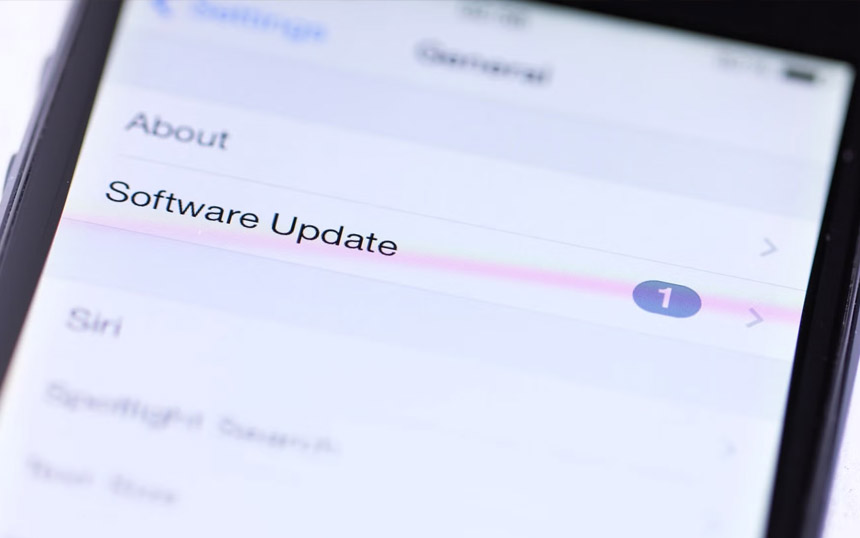

Kako vidjeti da li imate istaliranu zakrpu?

iOS 16.6.1, iPadOS 16.6.1, macOS 13.5.2 i watchOS 9.6.2 dostupni su za over-the-air nadogradnju već sada, a najtoplija preporuka je da se preuzmu i instaliraju odmah, s obzirom na to da napadači očigledno već aktivno koriste opisane bezbjednosne rupe.

Da biste vidjeli jeste li već instalirali zakrpu, idite na stranicu “General” pod postavkama i odaberite “About” . Korisnici iOS-a, ako vidite 16.6.1, dobili ste ažuriranje. Ako imate nešto prije tog broja, moraćete da instalirate zakrpu.

Da biste to učinili, vratite se na “General” i odaberite “Software Update“. Ako vam uređaj ne pruži tu opciju, odmah provjerite vezu, pričekajte i pokušajte ponovo.

(IT mixer)